En la época digital presente, la seguridad de nuestros dispositivos se ha convertido en una prioridad esencial para salvaguardar nuestra información personal y laboral. Puede ser un celular, una tableta o una PC, los métodos de desbloqueo son instrumentos cruciales que nos facilitan acceder a nuestras información de manera segura. Con el continuo aumento de riesgos cibernéticas y el hurto de datos, contar con tácticas avanzadas de seguridad es más importante que nunca.

El desbloqueo de aparatos puede realizarse a través de diversas técnicas, como gestos de desbloqueo, PINs de seguridad, contraseñas de entrada, e hasta sistemas biométricos tales como la huella dactilar y el identificación facial. Además, existen aplicaciones de desbloqueo remoto y alternativas de recuperación que hacen más fácil el acceso a dispositivos en caso de haber perdido las credenciales. Este artículo explorará en profundidad estos sistemas, su efectividad y cómo configurarlos para optimizar la protección de nuestros dispositivos y la confidencialidad de nuestros datos.

Formas de Acceso

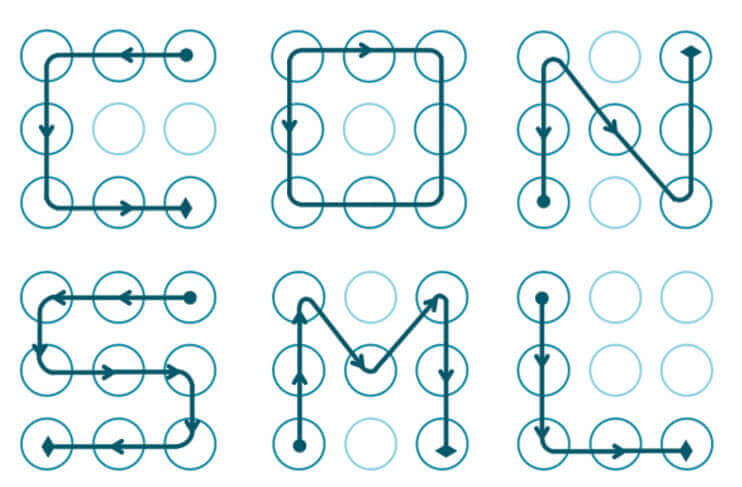

El acceso de dispositivos es esencial para garantizar la protección y la privacidad de la data. Existen varios enfoques que los propietarios pueden emplear para entrar a sus celulares, PC o dispositivos portátiles. Entre los métodos más frecuentes se encuentran el dibujo de acceso y el número de identificación personal de protección, que permiten a los dueños ingresar una secuencia definida para acceder a sus aparatos de forma rápida y sencilla. Además, la clave de entrada brinda una nivel de seguridad adicional, particularmente en los aparatos que mantienen información confidencial.

Con el desarrollo de la tecnología, también han aparecido sistemas de desbloqueo más avanzados, como la lectura de huellas y el identificación facial. Estas opciones de biometría avanzada no solo ofrecen protección, sino que mejoran la facilidad del usuario, puesto que permiten desbloquear dispositivos sin necesidad de recordar patrones o contraseñas. La adopción de estas tecnologías ha logrado que los usuarios se sientan más protegidos al operar sus dispositivos móviles en la vida cotidiana.

Además de los sistemas de desbloqueo tradicionales y basados en biometría, existen herramientas de desbloqueo a distancia que ofrecen a los propietarios recuperar el acceso a sus equipos en situación de extravio o inmovilización. Aplicaciones como Find My Device y Buscar Mi iPhone brindan opciones para recuperar la clave o acceder al dispositivo de manera a distancia, garantizando de este modo la protección de la data privada sin requerimiento de efectuar un reinicio de fábrica. Esto es esencial para asegurar la seguridad de los aparatos portátiles sin sacrificar datos valiosos.

Protección Biométrica

La seguridad biométrica ha cambiado la manera en que desbloqueamos nuestros aparatos. Utilizando características físicas únicas como las imágenes de huellas dactilares y el reconocimiento facial, los métodos biométricos ofrecen un método de desbloqueo que es no solo seguro, sino también conveniente. A diferencia de los sistemas tradicionales, como el código PIN o la contraseña de acceso, la biometría reduce la necesidad de memorización datos que puede ser perdida o sustraída.

Los dispositivos de huella dactilar son cada vez más frecuentes en smartphones y tabletas, ofreciendo un acceso rápido y eficiente. Estos dispositivos escanean y guardan la información biométrica del propietario de manera segura, lo que permite un acceso instantáneo con solo un golpe. Además, el reconocimiento facial ha ganado fama, permitiendo que el propietario desbloquee su aparato con un rápido vistazo, lo cual refuerza la protección ante el ingreso no permitido.

Sin embargo, aunque la biometría es muy eficiente, no es infalible. Es crucial agregar estas soluciones con opciones de seguridad adicionales, como el definición de un modelo de desbloqueo o un número PIN, para asegurar una protección robusta de la datos personal. La combinación de estrategias biométricas y tradicionales ofrece una extra de seguridad, defendiendo así los información importantes en nuestros dispositivos y permitiendo un ingreso sin complicaciones. ### Herramientas para la Recuperación

Las herramientas de recuperación son esenciales para volver a acceder a la entrada a aparatos en escenarios de bloqueo. Apps como Buscar mi dispositivo de Google y Find My iPhone de Apple permiten a los clientes encontrar sus aparatos extraviados, así como cerrar o eliminar de forma remota. Estas opciones no solo colaboran a recuperar la entrada, sino que también salvaguardan los datos sensibles en situaciones de pérdida, garantizando que información privada no sea expuesta en terceros.

Otra opción efectiva es la utilización de programas de recuperación dedicado para cada tipo de gadget. Un ejemplo de esto es iTunes, que permite a los clientes restaurar sus propios teléfonos iPhone a los ajustes de fábrica en caso de que no recuerden su contraseña. No obstante, este procedimiento puede conllevar que se eliminen datos, por eso es que es aconsejable realizar copias de seguridad de forma constante. En el caso de dispositivos Android, opciones como Mi Unlock de Xiaomi y la identificación Oppo son beneficiosas para desbloquear el equipo sin necesidad de perder información, permitiendo un control más seguro.

Por último, las opciones de seguridad y los sistemas de bloqueo son fundamentales para proteger los datos personales. Los individuos deben configurar opciones como el reconocimiento facial o la identificación por huellas dactilares para acelerar el ingreso rápido y eficiente mientras aseguran un alto nivel de seguridad. Implementar un PIN seguro o un sistema de desbloqueo también es fundamental para prevenir infiltraciones no autorizadas y mantener la seguridad de la información personal almacenada en sus aparatos.

Configuración de Protección

La configuración de seguridad es esencial para proteger nuestros dispositivos y la datos personal que almacenan. Al configurar un sistema de pantalla efectivo, ya sea que a través de un patrón de desbloqueo, un PIN de acceso o una clave de acceso, se forma una primera línea de protección contra accesos no permitidos. Los usuarios deben seleccionar métodos que brinden un equilibrio entre seguridad y comodidad de uso, considerando la complejidad que requieren los patrones o contraseñas más fuertes.

Asimismo, habilitar funciones como la huella dactilar y el identificación facial puede proporcionar un nivel adicional de protección. Estas herramientas biométricas no solo facilitan el acceso rápido del aparato, sino que también añaden una capa de seguridad que es más complicado de copiar. A medida que la tecnología avanza, es vital mantenerse al tanto sobre las actualizaciones y avances en estas funciones de desbloqueo, ya que brindan formas más seguros de proteger nuestros información.

Por último, es aconsejable establecer herramientas de acceso remoto como Find My Device o Buscar Mi iPhone, las que facilitan localizar y salvaguardar dispositivos en caso de pérdida. Estas opciones, junto con el uso de servicios como iCloud y Mi Unlock, aseguran que en escenarios críticos se pueda la data sin comprometer la seguridad. Establecer estas opciones no solo protege nuestros aparatos, sino que también fortalece la protección de nuestros datos personales.

Protección de Datos Personales

La protección de información personales es esencial en la era digital. Cada ocasión que accedemos a un dispositivo, ya sea smartphone, una PC o una tablet, estamos accediendo a información sensible que debe ser resguardada. Formas de desbloqueo como dibujos, códigos PIN y claves son la primordial barrera de defensa para mantener nuestra data personal a salvo de entradas no permitidos. Sin embargo, es importante recordar que la fortaleza de estos sistemas depende de su complejidad y de nuestra compromiso a cambiarlos de forma regular.

Aparte de los sistemas convencionales, la huella dactilar y el reconocimiento facial han logrado transformar la protección de los aparatos móviles y computadoras. Estas tecnologías biométricas proporcionan un nivel extra de seguridad al basarse en atributos singulares de cada persona. Contraseña de acceso , es importante configurar correctamente estas opciones y verificar de que están habilitadas, ya que una incorrecta ajuste puede incrementar el peligro de violaciones de seguridad.

Finalmente, al emplear recursos de acceso remoto como Find My Device o Find My iPhone, es crucial comprender de qué manera operan y las implicaciones de su utilización. Estas aplicaciones no solo permiten recuperar un aparato perdido, sino también brindan la posibilidad de resguardar nuestros datos al dar la opción el borrado remoto si es preciso. La clave está en mezclar métodos de protección robustos con un uso consciente y educado de la tecnología para asegurar que nuestros datos privados se mantengan a salvo.